4 preguntas clave

La implementación de la directiva NIS2 trae consigo importantes cambios y desafíos para las empresas. A diferencia de su predecesora, la NIS1, que se centraba en proveedores de servicios esenciales designados formalmente, la NIS2 amplía su alcance a medianas y grandes empresas de sectores críticos, así como a otras entidades que cumplan con ciertas características específicas. Este artículo aborda cuatro preguntas clave que las empresas deben considerar para evaluar su afectación y preparación ante la NIS2, desde la identificación de los sistemas de información y operación afectados hasta la evaluación del nivel de cumplimiento actual y la eficacia en la implementación del plan de adecuación.

1. ¿Está mi empresa afectada?

Uno de los aspectos en los que se diferencia de la NIS1 es su ámbito de aplicación. Si bien la NIS1 estaba básicamente reservada para entidades formalmente designadas como proveedores de servicios esenciales dentro de diferentes sectores críticos, la NIS2 abre el abanico. En este sentido la NIS2 va a aplicar a medianas y grandes empresas de sectores críticos y a otras entidades que, con independencia de su tamaño, cumplan con ciertas características como, por ejemplo:

- Que presten servicios específicos (tales como los prestadores de servicios de confianza o de DNS).

- Que sean el único proveedor que preste un servicio esencial en un estado miembro.

- Que sean una entidad crítica formalmente designada.

En algunos casos está claro, pues la pertenencia al sector y al subsector no ofrece dudas, pero en otros casos hay ciertos matices que hacen dudar, por ejemplo cuando se apunta a una directiva concreta en la que se define el sector y no se sabe interpretar.

2. Dentro de mi empresa, ¿Qué sistemas de información y operación están afectados por la NIS2?

Para realizar un buen plan de adecuación la primera acción es identificar los elementos IT/OT/IoT afectados por la directiva (activos). Esta identificación será más o menos compleja dependiendo de la dimensión del parque de activos y del grado de madurez que la organización tenga en materia de gestión de activos IT/OT/IoT. En este sentido, nos podemos encontrar una casuística variada: organizaciones en las que los inventarios están en “las cabezas” de unos cuantos técnicos, organizaciones en la que hay ciertos inventarios realizados manualmente, pero no necesariamente completos ni actualizados; y otras organizaciones, las más maduras, en las que sí hay inventarios formales, es decir, completos y actualizados.

El riesgo de que los activos no estén identificados es que no se tengan en cuenta en el plan, es decir, lo que no se identifique ahora no se protegerá después (y lo que no se proteja después podrá derivar en incumplimientos, por no decir en ciberincidentes).

3. ¿Cuál es nuestro nivel de cumplimiento actual?

No es de extrañar que las parte IT disponga de un alto nivel de seguridad, incluso certificado en la norma ISO 27001 o Esquema Nacional de Seguridad, pero la parte OT no disponga de la misma madurez y sea justamente la parte que está afectada. En estos casos, la estrategia de implementación contemplará como punto de partida las medidas de seguridad sobre la parte IT para realizar un gap análisis aprovechando todo lo que pueda ser común con OT y, a partir de ahí, identificar las acciones mejora (plan de adecuación).

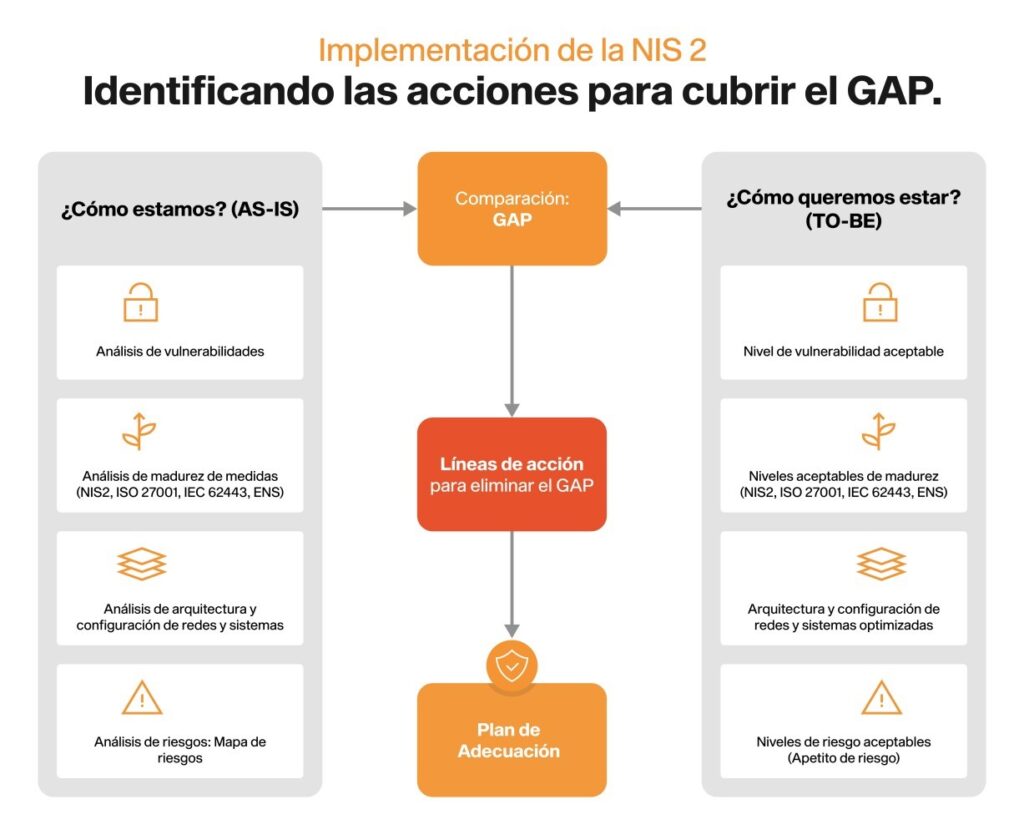

Evaluación de niveles de madurez: del AS-IS al TO-BE

4. ¿Estamos preparados para implantar el plan de forma eficaz y cumplir con los plazos?

Todo dependerá de la envergadura de dicho plan, pero sin duda un modelo de ejecución organizado ayudará a una implementación más eficaz. En este modelo se contemplarán los roles de ejecución (matriz RACI, incluyendo a los proveedores), los mecanismos de seguimiento y las sinergias y coincidencias con otra legislación (ENS, ISO 27001, ENS 5G en el caso de operadores móviles…).

Del Plan a la Acción: implementando las acciones del plan de adecuación a la NIS2

Encuentra toda la información sobre la nueva normativa NIS2 en la Guía sobre NIS2