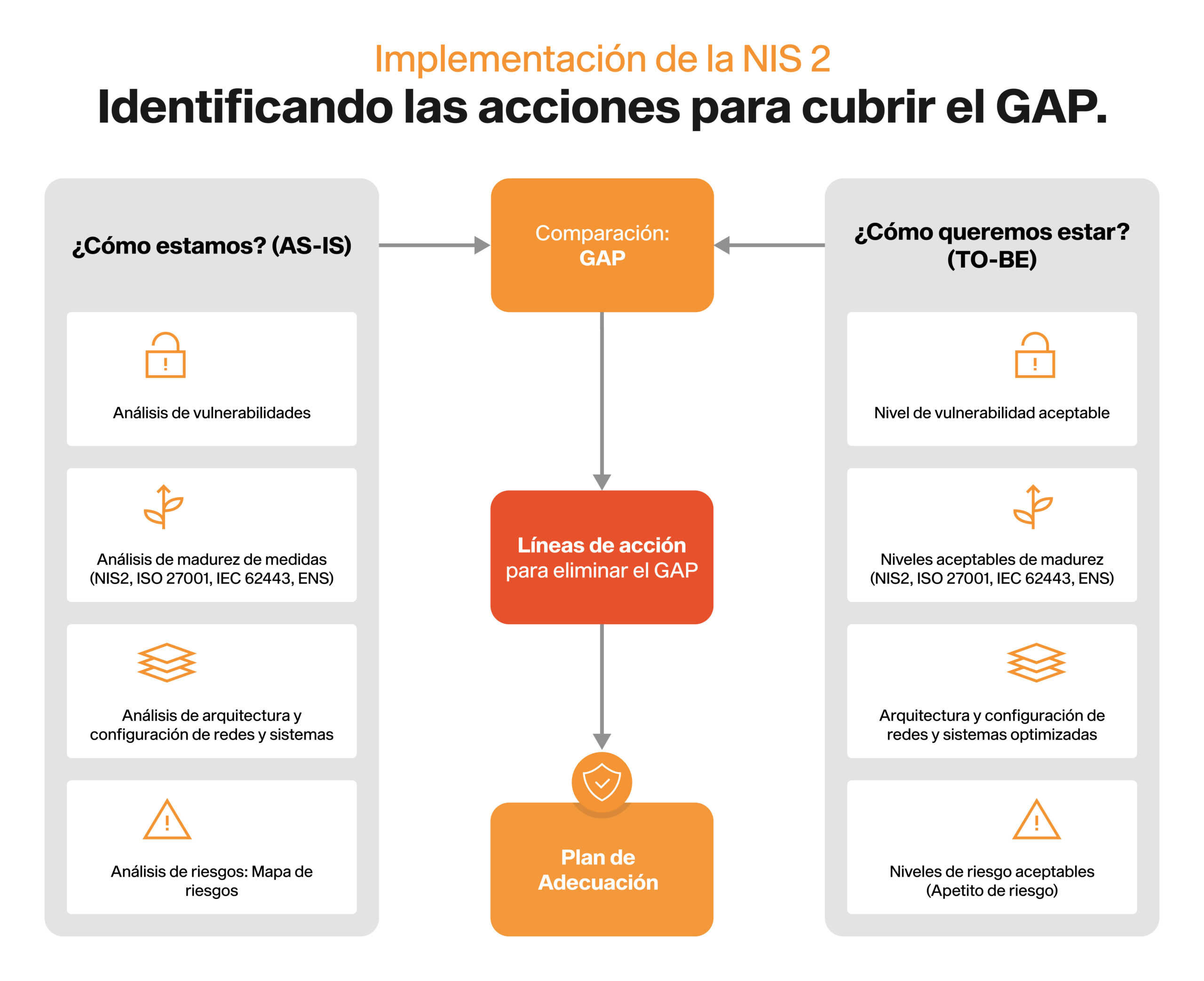

Una vez identificados los activos y analizada su situación de ciberseguridad (madurez, riesgo, vulnerabilidades), es decir, la situación actual (AS-IS), el siguiente paso será evaluar estos niveles. Para realizar esta evaluación, será preciso compararlos con unos niveles aceptables (TO-BE) dentro de cada escala de valoración.

Escala de valoración del AS-IS. Evaluación de niveles de madurez y riesgo.

La decisión final sobre los niveles aceptables dependerá del negocio, aunque el personal técnico y de ciberseguridad puedan participar como asesores, sobre todo informando de las implicaciones que suponen los niveles objetivos en términos de equilibrio entre el esfuerzo y el beneficio.

Una vez comparado el estado actual (AS-IS) con el objetivo (TO-BE) en la evaluación, el siguiente paso será identificar las acciones para cubrir este GAP, que podrán tener diferentes propósitos:

- Implementar medidas que no estén aún.

- Mejorar la madurez de las medidas existentes.

- Tratar riesgos no aceptables.

- Corregir vulnerabilidades identificadas con las herramientas de escaneo.

Del AS-IS al TO-BE: Identificando las acciones para cubrir el GAP.

Este plan será nuestra hoja de ruta para las siguientes fases, que contaremos en los

siguientes capítulos y cubrirá diferentes aspectos, tales como:

- Controles de acceso y autenticación.

- Gestión de actualizaciones y parches.

- Respaldo y restauración de datos.

- Monitorización y registro de eventos.

- Protección contra malware.

- Respuesta ante incidentes.

- Seguridad física.

- Gestión de proveedores.

Descargar Guía completa sobre la Nueva Directiva NIS2

Otros artículos de la serie: